Bei Twitter bin ich auf ein Verschlüsselungsprogramm (age) aufmerksam geworden. Verschlüsselt wird wie bei PGP auch über ein Public-/Secret- Key Verfahren.

Die Installation und Handhabung ist recht einfach. Ich möchte hier ein paar davon (für OSX) beschreiben. Wer es genauer nachlesen möchte kann dies gerne unter https://github.com/FiloSottile/age tun.

Die Installation mittels brew ist denkbar einfach. Mit folgendem Befehl wird age und age-keygen installiert.

brew install age

Zuerst muss ein geheimer und öffentlicher Schlüssel generiert werden. Dies funktioniert wie folgt:

age-keygen > key.txt

Wer seinen privaten Schlüssel mit einem Passwort versehen möchte kann dies mit folgenden Befehl tun. Der öffentliche Schlüssel der dabei angezeigt wird sollte man sich anschließend in einer Datei merken!

age-keygen | age -p > key.age

Nun hat man eigentlich schon alles was man benötigt, dass einem eine Verschlüsselte Datei zugesendet werden kann. Das Public-Key-Verfahren beruht ja darauf, dass jemand mit meinem öffentlichen Schlüssel für mich etwas verschlüsselt, was nur ich mit meinem privaten Schlüssel wieder entschlüsseln kann.

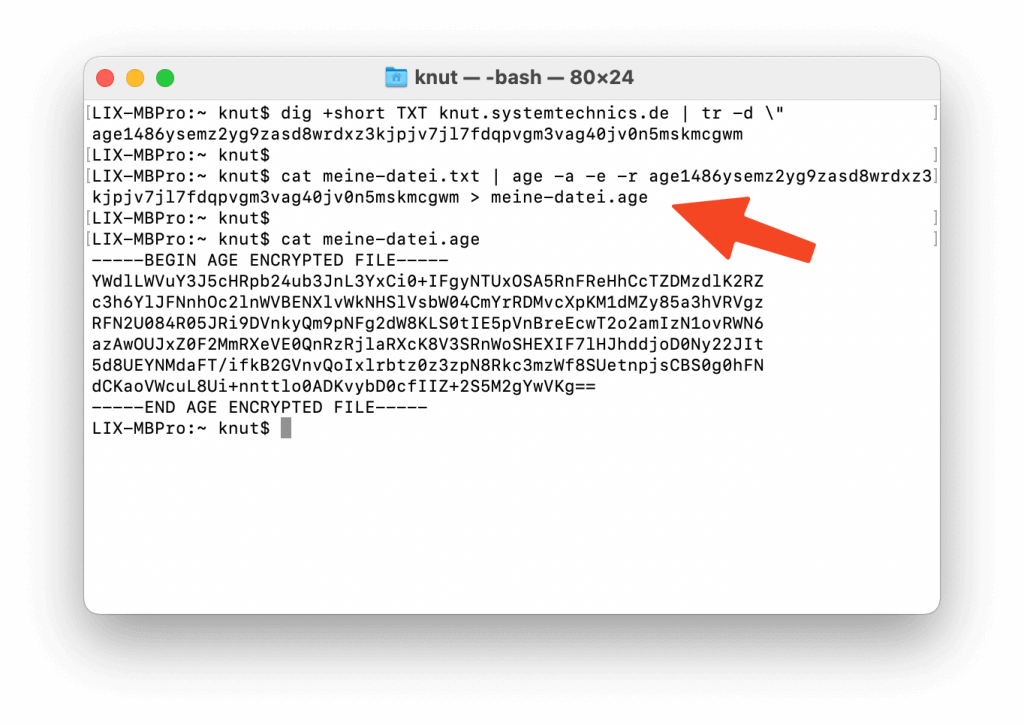

Wer selbst eine Domain betreibt und die dort Möglichkeit besitzt einen TXT Eintrag zu erstellen, der kann seinen öffentlichen Schlüssel auch dort ablegen. Mein aktueller Schlüssel liegt im TXT Eintrag zu knut.systemtechnics.de .

Diesen kann man mit dem Befehl dig auch ganz einfach aus der Konsole auslesen.

dig +short TXT knut.systemtechnics.de | tr -d \"

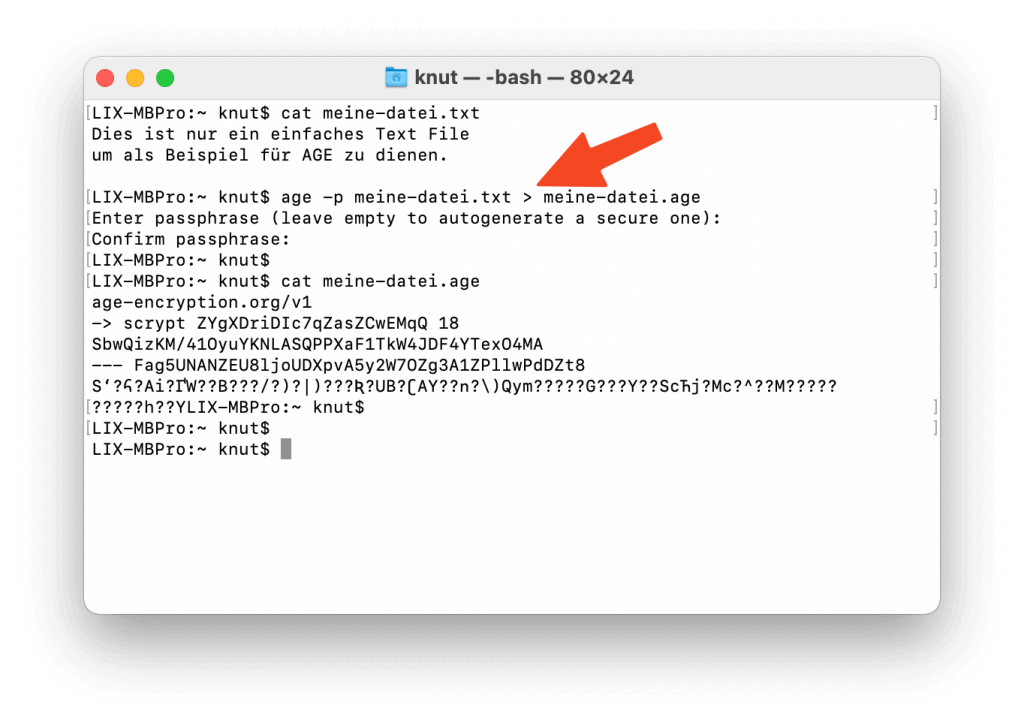

Kommen wir nun zum eigentlichen, dem verschlüsseln einer Datei. Die Einfachste Variante ist mit age eine Datei zu verschlüsseln und diese mit einem Passwort zu versehen. Dies funktioniert die folgt:

age -p meine-datei.txt > meine-datei.age

Nach der Eingabe des Passworts (zweimal) ist die Datei verschlüsselt.

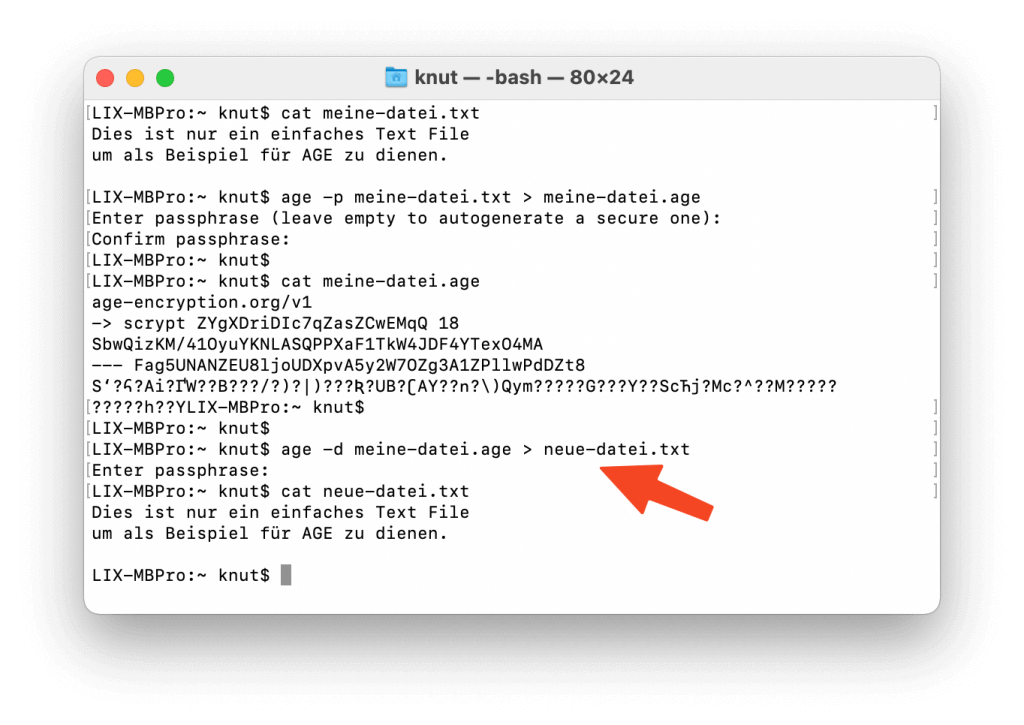

Zum entschlüsselt (mit einem Passwort) kann folgender Befehl verwendet werden:

age -d meine-datei.age > neue-datei.txt

Nach Eingabe des Passwortes, welches beim Verschlüsseln verwendet wurde, ist die Datei wieder im Klartext. Im Beispiel auf dem Bild habe ich dieser einen anderen Dateinamen vergeben. (Ohne Umleitung in eine Datei wir der Standard Output verwendet)

Nun aber zum eigentlichen Public-Key Verfahren. Dazu muss derjenige meinen öffentlichen Schlüssel zum verschlüsseln verwenden. Entweder hat er diesen bei mir aus dem DNS ausgelesen (siehe oben dig) oder direkt übermittelt bekommen.

Verschlüsseln wir die Datei von oben nochmals mit meinem öffentlichen Schlüssel:

cat meine-datei.txt | age -a -e -r age1486ysemz2yg9zasd8wrdxz3kjpjv7jl7fdqpvgm3vag40jv0n5mskmcgwm > meine-datei.age

Die Datei meine-datei.age ist nun verschlüsselt und kann mir gefahrlos übermittelt werden. Nur ich kann diese wieder entschlüsseln.

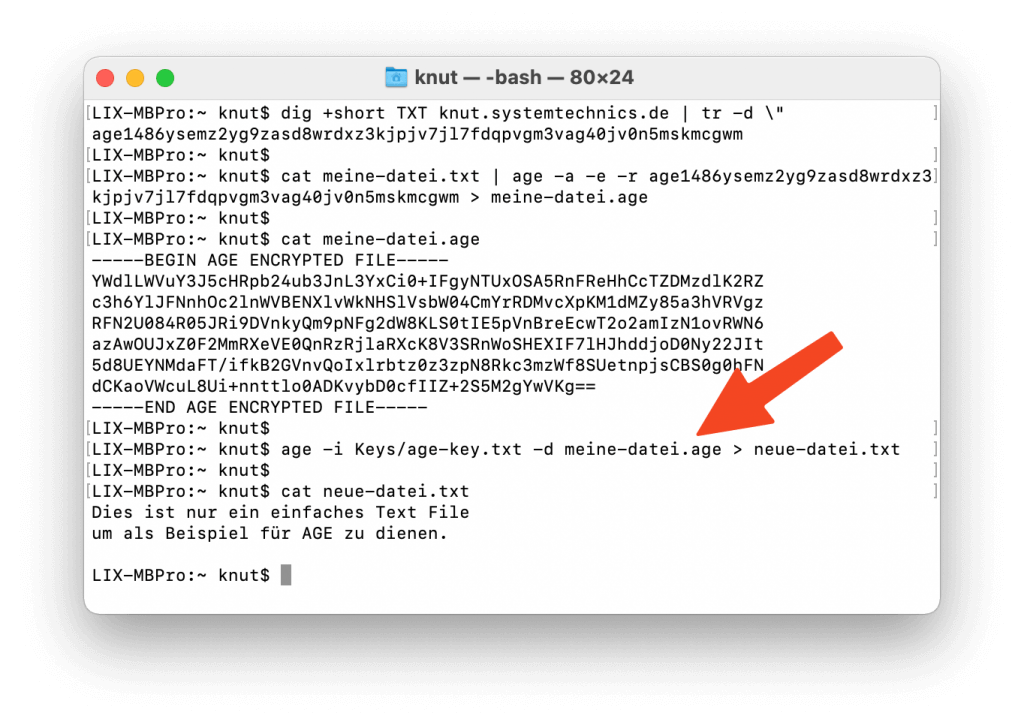

Das Entschlüsseln geht ebenfalls sehr einfach. Datei wird mein geheimer Schlüssel benötigt und funktioniert wie folgt:

age -i Keys/age-key.txt -d meine-datei.age > neue-datei.txt

Die Datei ist nun wieder entschlüsselt. Auf ein Passwort habe ich bei mir im geheimen Schlüssel verzichtet. Ich bin der Meinung, dass wenn jemand an diesem auf meinem verschlüsselten MacBook kommt, der kann auch jeweils die Originale auch direkt anschauen.

Wer mag kann öffentliche Schlüssel der „Verschlüsselungspartner“ natürlich auch in Umgebungsvariablen speichern um diese öfters zu verwenden.

echo "export Karsten_AGE_KEY=age1486ysemz2yg9zasd8wrdxz3kjpjv7jl7fdqpvgm3vag40jv0n5mskmcgwm" >> /Users/knut/.bashrc

Nutzen kann man dies dann z.B. wie folgt:

cat meine-datei.txt | age -a -e -r $Karsten_AGE_KEY > meine-datei.age

Auch an mehrere „Verschlüsselungspartner“ gleichzeitig kann man Dateien verschlüsseln. In diesem Beispiel kann jeweils Karten, Martin und German mit den jeweiligen geheimen Schlüsseln diese entschlüsseln:

cat meine-datei.txt | age -a -e -r $Karsten_AGE_KEY -r $Martin_AGE_KEY -r $German_AGE_KEY > meine-datei.age

Auch direkt meinen Key mittels dig auslesen und gleich verschlüsseln ist möglich:

cat meine-datei.txt | age -a -e -r $(dig +short TXT knut.systemtechnics.de | tr -d \") > meine-datei.age

…und da ist sicherlich noch vieles mehr möglich.