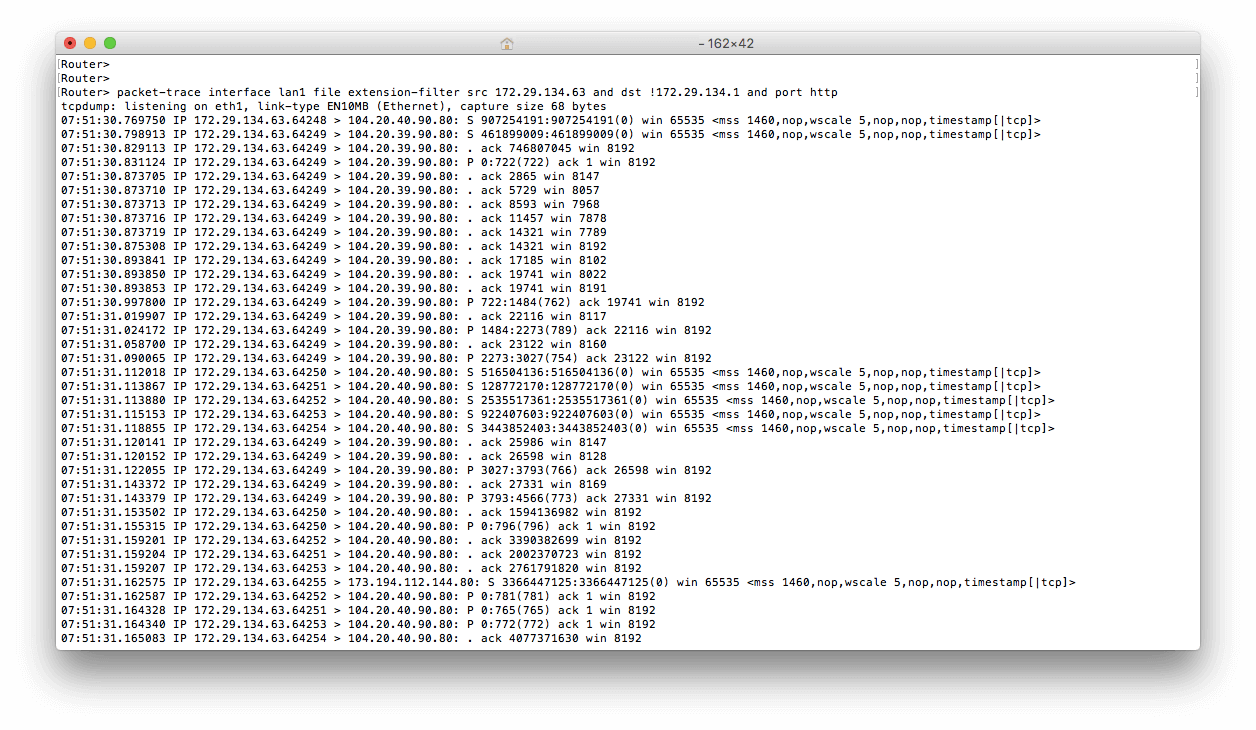

Mittels der CLI kann man auf den Zyxel USG Geräten recht schnell Pakete mitschneiden und bei Bedarf später auswerten. Man meldet sich via SSH auf der Zyxel an und gibt z.B. folgenden Befehl ein:

packet-trace interface lan1 file extension-filter src 172.29.134.63 and dst !172.29.134.1

and port 80

Im obigen Beispiel möchte ich alle Pakete die über das Interface LAN1 mitschneiden, dessen Source-Adresse 172.29.134.63 (aktuell gerade mein Handy) und die Zieladresse nicht die Zyxel selbst ist. Zusätzlich filtere ich noch auf den Port 80 (http).

Das Ergebnis wird dann automatisch in eine Datei abgelegt.

Weitere Infos zu den Filtermöglichkeiten findet man unter: http://www.manpagez.com/man/7/pcap-filter/

Das erzeugte File kann man anschließend auch mit WireShark untersuchen.